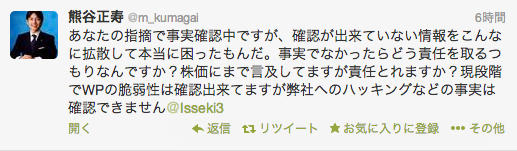

昨晩、すでに寝ていましたら、GMO総帥の熊谷氏からツイート来てました。埋もれてて気づかなかったのですが友人が教えてくれました。倉持さん、ありがとう。

株価についてはブログには書いてないのですが、つい口が滑ってツイートしてしまいました。申し訳ございません。m(_ _)m

しかしながら、事実でなかったらという意味が分かりません。ブログのタイトルも内容もGMO運用のサーバで大量のWordPressの乗っ取りが発生している」ということで事実を確認してから書いてます。その理由としてWordPressフォーラムに複数の被害者から投稿された内容から推測して、「これだけ一度に大量の乗っ取られるということはDB侵入の可能性がある」とあくまで可能性について触れただけです。これは誰もが同じ推測をしたわけで、WordPressフォーラムでも同様に言及されております。いらだちの気持ちはわかりますが、わたしに怒りをぶつけるのはやめて、問い合わせしているのに返事が無いとフォーラムで書かれているサポートにできればお願いします。あと「あなたの指摘で事実確認中」はやばいのではないかと。その前にたくさん問い合わせが行っているでしょうに・・。

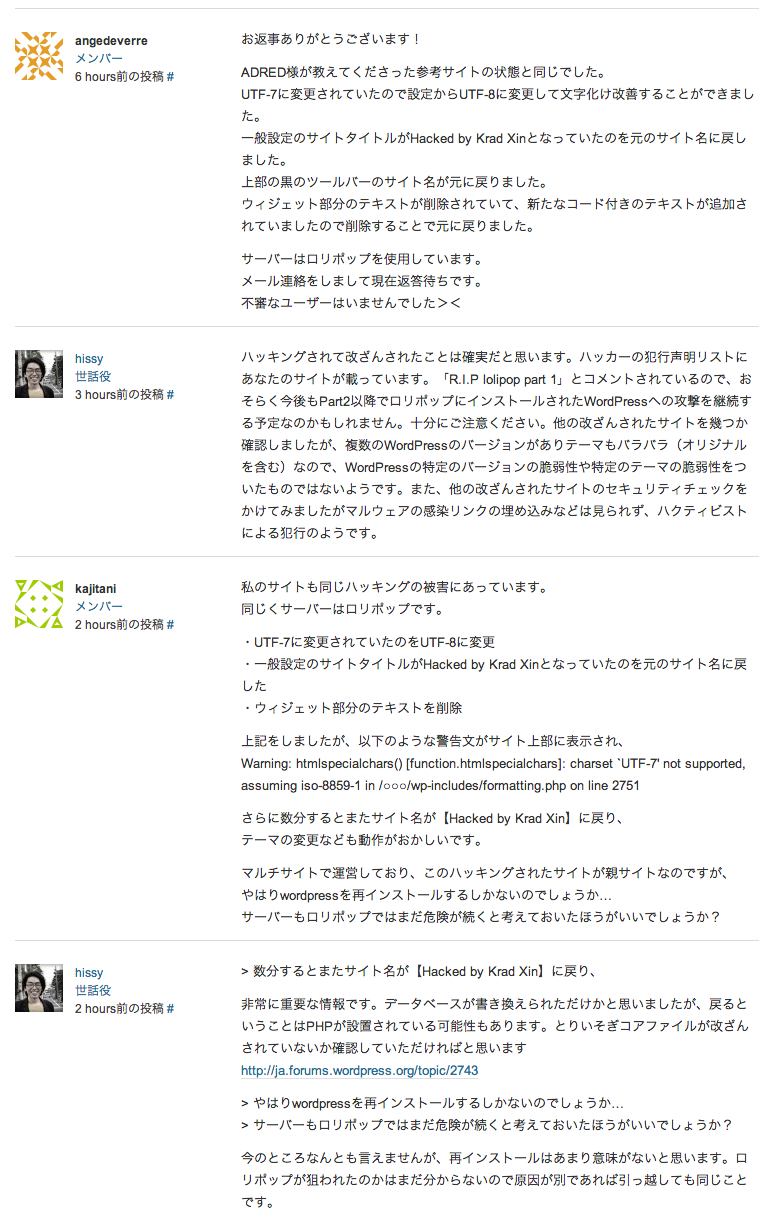

さて、そのあとロリポップからの発表で「サーバへのクラックはない」ということでしたが、フツーの方には意味が分からず「現実にサーバ乗っ取られてるじゃん」と思った人も多いはずです。正式にはサーバ本体にクラックされたわけではなく、その上に乗っていたWordPressに侵入されたということですよね? 普通のお客さんはこの意味が分からないと思いますよ。

その後の調査でデータベースにも侵入の形跡がない。そうするとハッカーが自分で言ってることは嘘じゃんということになるわけですが、他に考えられることは昨日のブログにも追記してありますが・・・

1 共有サーバなのに初期設定でwp-config.phpからほかの人に侵入できるような設定だった

2 ひとりのIDに侵入した

3 ここからwp-config.phpの設定がきちんとされてない他のユーザーを次々乗っ取った

ということになりますよね。

※ところがいま、wp-config.phpのパーミッションをロリポップ推奨の404に変更していたのに深夜に乗っとられたというロリポップのお客さんから連絡が来ました。2段階認証もしていたのですが、関係無い感じで・・・・となると理由がますますわからなくなってます。なおも攻撃は続いています。今日はサーバの引っ越しで1日大変です・・・なお、29日の11時のリリースでロリポップ側で強制的に一段厳しい400に変更するとのリリースがありました。

ハッカーがロリポップを攻撃したのはおそらく素人さんが多いと睨んだからということになります。また安いサーバは乗り合ってる客数が多いので効率が良いということもあるかもしれません。

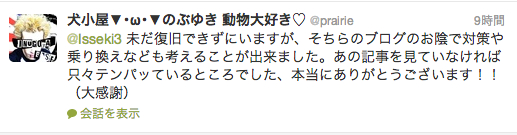

問題この先です。対応ページ

http://lolipop.jp/info/news/4148/

の意味が100%わかるお客さんがいったいどれくらいの比率でいるのでしょうか。昨日、Twitterみていても「自分は乗っ取りされてなかった、よかった」という方が大勢いました。こういう方の大半はおそらくなにもしません。パスワードを変更するくらいはするでしょうが、ファイルのパーミッションを変更しろといわれても「ぽかーん ヾ(℃゜)々」の人が大半でしょう。こういう人が多ければ何回も同じ攻撃は繰り返され、同様の被害が出ます。あと、復旧方法もちゃんと説明されたほうがよろしいですよ。商売で使ってるURLも多いのでみなさん当惑されてることでしょう。

また、対応ページにあるようにログインを固定IPからだけというのは現実的じゃないのではと思います。外出中に外から更新できないとノマドさんたちは即死です。またたいていの方はDHCPですのでルータを再起動するだけで変わってしまいます。日本最大のケーブルTVのJcomさんはたぶん固定IPのサービスがありません(自分もJcomなので調べたけどサイトに出てない・・)

共有サーバは隣が素人かもしれないわけですから、そもそも共有サーバでWordPressは素人さんには使わせないとか、または最初からパーミッションを変更してから提供するとかの対応が必要かと思います。これは特にロリポップだけではなくて他のレンタルサーバでも同じ事だと思います。業界の皆さま、わたくしもエンジニアではないですが、ご一考お願いします。専門家でない私が言えることはこれだけです。

参考にしてください。これは信頼できます。ロリポップ上のWordPressをWAFで防御する方法

【追記の追記】昨夜、乗っ取られたサイトを精査してもらいました。怪しいファイルなどは見当たらず、昨夜に2段階認証設定し、パーミッションを404にしたのに入られたところをみると、事前にDBのパスワードを抜かれていてロリポップのイントラネットの他のサーバを踏み台にして侵入され、DBを書き換えられたという可能性が高いということになりました。で、確かにDBはクラックされいないといえばされていませんが・・・。よってまだ侵入されていなくてもロリポップのユーザーはDBのパスワードを変更されたほうが吉だと思います。また1回侵入されて復旧したとしてもDBのパスワードを変更しないとまたやられる可能性があります。悪い事言わないからさっさと変えましょう。

しかしここで、とんでもないうっちゃりが待ち構えていました。どうもロリポップはデータベースのパスワードが変更できない仕様です。いや正確にはphpAdminから変更できるのだが、変更しても古いパスワードが活きてる。そんな仕様らしい。データベースはサポート不可だし、SSHで直接MySQL触れとか普通は危険すぎるし、もう終わったなということで、いまロリポップ使ってる2社(1社は無事)は引っ越しすることになりました。1日潰れた、疲れた、死ぬ。